PostgreSQL 확장자 구성 | PostgreSQL의 클라우드 SQL | Google Cloud, Google Bard는 이제 Gmail, Docs, Maps에 연결할 수 있습니다

Google Bard는 이제 Gmail, Docs, Maps에 연결할 수 있습니다 : 작동 방식

2023/09/05 (UTC)의 마지막 업데이트.

PostgreSQL 확장자를 구성하십시오

패키지로 SQL 객체를 그룹화하여 유닛으로 사용하여 PostgreSQL을 확장 할 수 있습니다. 이 페이지에는 Cloud SQL과 호환되는 PostgreSQL 확장자 구성에 대한 정보가 포함되어 있습니다.

PostgreSQL 확장자를 사용하십시오

Cloud SQL과 호환되는 확장자 만 설치할 수 있습니다. 자세한 내용은 Cloud SQL과 호환되는 PostgreSQL 확장 섹션을 참조하십시오.

알아 차렸다 : 읽기 액세스로 복제 된 인스턴스가 아닌 기본 인스턴스에만 확장자 만 설치할 수 있습니다. 일단 설치되면 확장은 독서 액세스로 복제 된 본문에서 복제됩니다.

확장자를 설치하십시오

확장을 사용하기 전에 다음과 같이 진행하여 설치하십시오

- PSQL 도구에서 Create Extension 명령을 실행하십시오.

수퍼 유행기 권리에 필요한 조건

클라우드 SQL에서는 Cloudsqlsuperuseruse 역할을 가진 사용자 만 확장을 만들 수 있습니다 . PostgreSQL 인스턴스를 생성하면 기본 PostGRE 사용자가 자동으로 생성됩니다 (그러나 암호를 정의해야합니다). Default Postgres 사용자는 Cloudsqlsuperuser 역할을합니다 . 자세한 내용은 PostgreSQL 사용자에 대한 페이지를 참조하십시오.

알아 차렸다 : 개인화 된 사용자가 만든 확장자가 포함 된 데이터베이스를 가져 오면 전체 가져온 데이터베이스를 삭제하지 않고는 사용자를 삭제할 수 없습니다.

데이터베이스 간 연결

연결하려면 대상 인스턴스가 연결 본문과 동일한 VPC 네트워크에 있어야합니다.

Google Cloud 콘솔에서는 버튼을 선택할 수 없습니다 SSL 연결 만 승인합니다 클러스터 인스턴스의 경우. 또한 동일한 인스턴스 내에서 데이터베이스에 연결하려면 “LocalHost”또는 127에서 호스트를 정의 할 수 없습니다.0.0.1 . Google Cloud Console에서 인스턴스에 표시된 IP 주소를 사용해야합니다.

새로운 확장에 대한 지원을 요청하십시오

SQL Cloud에서 자신만의 확장을 만들 수 없습니다.

연장에 관한 지원 요청을 보려면 +1 보고서에서 또는 새로운 문제를 만듭니다. 클라우드 SQL과 관련하여보고 된 문제 목록을 얻고 문제 생성에 대한 정보를 얻으려면 검색 섹션을 참조하거나 문제 보고서 및 제품 기능 요청을 작성하십시오.

SQL 클라우드와 호환되는 PostgreSQL 확장자

특정 확장자 사용에 대한 자세한 내용은 아래 표 중 하나에 나타나는 문서에 대한 링크를 참조하십시오.

클라우드 SQL을 사용한 PostgreSQL 확장에 관한 지원은 여러 범주로 나뉩니다

- Postgis 확장

- 데이터 유형 확장

- 언어 확장

- 다양한 확장

Postgis

Postgis 3 확장.0은 모든 주요 버전에 대한 PostgreSQL 용 Cloud SQL과 호환됩니다.

다음 표에는 PostgreSQL 용 SQL Cloud의 각 버전에 대한 PostGIS 확장 버전이 포함되어 있습니다

| PostgreSQL 용 SQL 클라우드 버전 | Postgis 확장 |

| Postgresql 9.6 | 2.삼.11 |

| PostgreSQL 10 | 2.4.9, 3.1.4 |

| Postgresql 11 | 2.5.5, 3.1.4 |

| Postgresql 12 | 삼.1.4 |

| Postgresql 13 | 삼.1.4 |

| Postgresql 14 | 삼.1.4 |

Create Extension 명령에서 PostgreSQL의 주요 특정 버전의 경우 버전 버전을 사용하여 PostGIS Extension 버전을 지정할 수 있습니다 .

PostGIS 확장에는 다음 요소가 포함됩니다

- Postgis

- postgis_raster

- postgis_sfcgal

- postgis_tiger_geocoder

- postgis_topology

- address_standardizer

- address_standardizer_data_us

자세한 내용은 PostGIS 설치 섹션 (PostGIS 설치)을 참조하십시오.

또한 PostgreSQL 용 Cloud SQL에는 버전 3이 포함됩니다.삼.postgis를 확장하는 pgrouting 확장자의 0. Pgrouting Extension은 라우팅 및 네트워크 분석을 통한 지리 공간 처리를 향상시킵니다.

PostGIS 및 관련 확장자를 최신 버전으로 수동으로 업그레이드 할 수 있습니다. Postgis 확장 업그레이드에 대한 자세한 내용은 Postgi 업그레이드 페이지를 참조하십시오.

데이터 유형 확장

| 확대 | 설명 |

| btree_gin | B-Tree Index와 동등한 동작을 구현하는 GIN 인덱스 연산자의 클래스의 예를 제공합니다. PostgreSQL 9의 클라우드 SQL.6 버전 1 사용.0. PostgreSQL 10은 버전 1을 사용합니다.2. 다른 모든 버전은 버전 1을 사용합니다.삼. |

| btree_gist | B-Tree 지수와 동등한 동작을 구현하는 GIST 인덱스 연산자의 클래스를 제공합니다. PostgreSQL 9의 클라우드 SQL.6 버전 1 사용.2. Postgresql 10, 11, 12 및 13 사용 버전 1.5. Postgresql 14는 버전 1을 사용합니다.6. |

| chkpass | 암호화 된 암호를 저장하도록 설계된 CHKPASS 데이터 유형을 구현합니다. PostgreSQL 9의 클라우드 SQL.6 및 10 사용 버전 1.0. 다른 버전과 호환되지 않습니다. |

| Citext | 파손에 민감하지 않은 Citext 문자 체인 유형을 제공합니다. PostgreSQL 9의 클라우드 SQL.6 버전 1 사용.삼. PostgreSQL 10은 버전 1을 사용합니다.4. PostgreSQL 11은 버전 1을 사용합니다.5. Postgresql 12, 13 및 14 사용 버전 1.6. |

| 입방체 | 다차원 큐브를 나타내는 큐브 데이터 유형을 구현합니다. PostgreSQL 9의 클라우드 SQL.6 및 10 사용 버전 1.2. PostgreSQL 11은 버전 1을 사용합니다.삼. Postgresql 12 및 13 사용 버전 1.4. Postgresql 14는 버전 1을 사용합니다.5. |

| HSTORE | 단일 PostgreSQL 값 내에 키/값 쌍 세트를 저장하기 위해 HSTORE 데이터 유형을 구현합니다. PostgreSQL 9의 클라우드 SQL.6 및 10, 버전 1을 사용하십시오.4. PostgreSQL 11은 버전 1을 사용합니다.5. Postgresql 12는 버전 1을 사용합니다.6. Postgresql 13은 버전 1을 사용합니다.7. Postgresql 14는 버전 1을 사용합니다.8. |

| ISN | 특정 국제 제품 번호 매기기 표준에 대한 데이터 유형을 제공합니다. PostgreSQL 9의 클라우드 SQL.6 및 10 사용 버전 1.1. 다른 모든 버전은 버전 1을 사용합니다.2. |

| IP4R | IPv4/V6 주소, IP 주소 해변 및 인덱스와의 호환성에 대한 데이터 유형 제공. PostgreSQL 용 Cloud SQL은 버전 2를 사용합니다.4. |

| Ltree | 트리 형태의 계층 구조에 저장된 데이터 레이블을 나타 내기 위해 ltree 데이터 유형을 구현합니다. PostgreSQL 9의 클라우드 SQL.6, 10, 11 및 12 사용 버전 1.1. Postgresql 13 및 14 사용 버전 1.2. |

| 봐라 | 큰 물체 관리에 대한 지원 (LO 또는 Blob이라고도 함). PostgreSQL 용 Cloud SQL은 버전 1을 사용합니다.1. |

| Postgresql-hll | Hyperloglog 데이터 구조 인 새로운 유형의 데이터를 소개합니다. 이 문서의 PostgreSQL-Hll 섹션도 참조하십시오. PostgreSQL 용 Cloud SQL은 버전 2를 사용합니다.16. |

| 접두사 | 인덱스와의 호환성뿐만 아니라 접두사 서신을 제공합니다. PostgreSQL 용 Cloud SQL은 버전 1을 사용합니다.2.0. |

언어 확장

| 확대 | 설명 |

| PLPGSQL | 함수, 절차 및 트리거를 생성하기위한로드 가능한 절차 언어. 이 언어를 사용하여 Do Blocks에서 직접 코드를 실행할 수 있습니다. PostgreSQL 용 Cloud SQL은 버전 1을 사용합니다.0. |

| plv8 | JavaScript를 활성화하기위한 절차 적 언어를 제공합니다. PostgreSQL 용 Cloud SQL은 버전 3을 사용합니다.1.버전 9를 사용하는 2.JavaScript V8 엔진의 9. |

다양한 확장

- PostgreSQL 9의 클라우드 SQL.6 버전 1 사용.1.4 PGAUDIT.

- PostgreSQL 10의 클라우드 SQL은 버전 1을 사용합니다.2.3 PGAUDIT.

- PostgreSQL 11의 클라우드 SQL은 버전 1을 사용합니다.삼.3 PGAUDIT.

- PostgreSQL 12의 클라우드 SQL은 버전 1을 사용합니다.4.pgaudit의 2.

- PostgreSQL의 클라우드 SQL 13은 버전 1을 사용합니다.5.pgaudit의 1.

- PostgreSQL 14 용 Cloud SQL은 버전 1을 사용합니다.6.pgaudit의 1.

모든 버전의 pgaudit에 대한 감사 뉴스 파일에 대해 정의 할 수있는 값은 읽기, 쓰기, 기능, 역할, DDL, 기타 및 모든 것입니다 . 버전 1.4.2 ~ 1.6.1, misc_set의 값도 정의 할 수도 있습니다 .

SQL Cloud와 함께이 확장자 사용에 대한 자세한 내용은 Pgaudit을 사용한 PostgreSQL 감사 페이지를 참조하십시오.

PostgreSQL 데이터베이스에서 DB2 또는 Oracle 유형 임시 테이블을 생성 및 관리합니다.

PostgreSQL 용 Cloud SQL은 버전 2를 사용합니다.9.0.

PostgreSQL 데이터베이스에서 연속 벡터 표현을 저장하고 검색하기위한 오픈 소스 확장.

PostgreSQL 용 Cloud SQL은 버전 0을 사용합니다.4.2

PostgreSQL 데이터베이스에서 개인 또는 민감한 정보를 숨기거나 교체하여 자세한 내용을 확인하려면 PostgreSQL_Anonymizer 섹션을 참조하십시오.

PostgreSQL 용 Cloud SQL은 버전 1을 사용합니다.0.0.

특정 PostgreSQL 확장에 대해 자세히 알아보십시오

이 섹션에서는 위의 테이블과 호환되는 PostgreSQL 확장자 중 일부에 대해 자세히 설명합니다.

aut_explain

인스턴스 에서이 확장자 사용을 시작하려면 CloudsQL 옵션을 정의하십시오.enable_auto_explain on on . 옵션 구성에 대한 자세한 내용을 확인 하고이 확장자와 호환되는 옵션을 찾으려면 데이터베이스 옵션 구성 페이지를 참조하십시오.

또한 Cloudsqlsuperuseruse 역할을 가진 사용자의 경우 (전용)로드 명령을 사용하여 세션 중에이 확장자를로드 할 수 있습니다.

DBLINK

데이터베이스 세션 에서이 확장자를 사용하여 PostgreSQL 데이터베이스에 연결하고 요청을 실행할 수 있습니다.

현재이 확장은 동일한 VPC 네트워크 내에서 개인 IP 연결을 갖춘 두 개의 SQL 클라우드 인스턴스 또는 동일한 인스턴스 내에서 교차 된 데이터베이스에 대해 작동합니다.

알아 차렸다 : Cloud SQL에서는 DBLINK와 함께 고객 인증서를 사용할 수 없습니다.

자세한 내용은 PostgresQL 문서의 DBLINK 섹션을 참조하십시오.

DBLINK를 사용하여 비밀번호에 연결하십시오

데이터베이스에 연결하거나 다른 사용자와 동일한 인스턴스에 연결하려면 비밀번호를 지정해야합니다. 다음은 예제로 코드 추출물입니다 (제작에 사용되지 않음)

DBLINK에서 *를 선택하십시오 ( 'dbname = name port = 1234 host = host user = user password = password', 'select id, table'\) as t (id int, 텍스트 텍스트);

그렇지 않으면 연결 만 구성하려면 다음은 코드의 또 다른 예입니다 (제작에 사용되지 않음)

DBLINK_CONNECT를 선택하십시오 ( 'dbname = dblinktest user = postgres host = name_or_ip password = xxx');

dblink를 사용하여 비밀번호없이 연결하십시오

동일한 사용자의 ID를 사용하여 동일한 인스턴스에 연결하려면 비밀번호없이 연결할 수 있습니다. 예 :

- 비밀번호없이 로컬 연결을 활성화하려면 다음 데이터베이스 표시기 정의.

클라우드 스크린.allow_passwordless_local_connections - 동일한 인스턴스에 대한 연결을 의미하는 호스트를 지정하지 않고 연결. 예는 다음과 같습니다

선택 *에서 dblink ( 'dbname = finance user = alice', '소득에서 소득 선택')에서 reture (incomes integer); 결과는 다음과 같습니다

소득 -------- 1000 (1 행)

또한 동일한 인스턴스 내의 다른 데이터베이스에 연결하려면 “LocalHost”또는 127에서 호스트를 정의 할 수 없습니다.0.0.1 . Google Cloud Console에서 인스턴스에 표시된 IP 주소를 사용해야합니다.

또한이 문서의 Postgres_FDW 및 PL/프록시 섹션을 참조하십시오.

페이지

이 확장자는 데이터베이스 페이지의 내용을 낮은 수준에서 검사합니다. 자세한 내용은 PostgreSQL 문서의 Pageins Respore 섹션을 참조하십시오.

PG_BIGM

이 확장자는 전체 텍스트 연구를 활성화하고 더 빠른 전체 텍스트 검색을 위해 Bigram 지수를 사용할 수 있습니다.

인스턴스 에서이 확장자 사용을 시작하려면 CloudsQL 옵션을 정의하십시오.enable_pg_bigm on on . 다음 옵션도 허용됩니다

- PG_BIGM.enable_recheck

- PG_BIGM.gin_key_limit

- PG_BIGM.유사성 _limit

옵션의 정의에 대한 자세한 내용을 확인 하고이 확장자와 호환되는 옵션을 찾으려면 데이터베이스 옵션 구성을 참조하십시오.

PG_CRON

인스턴스에서 PG_CRON 사용을 시작하려면 CloudSQL 옵션을 정의하십시오.enable_pg_cron on on . 옵션의 정의에 대한 자세한 내용을 확인 하고이 확장자와 호환되는 옵션을 찾으려면 데이터베이스 옵션 구성을 참조하십시오.

작업은 배경 계산 노드로 구성됩니다. 따라서 표준 PostgreSQL 기술 (예 : max_worker_processes 옵션)을 사용하여 백그라운드에서 계산 노드 수를 조정해야 할 수도 있습니다.

이 확장자의 경우 클라우드 SQL은 백그라운드에서 계산 노드 모드와 호환되지만 LIBPQ 인터페이스와는 다릅니다. 따라서이 확장은 직접 인증이 필요하지 않습니다.

pgfincore

이 확장에는 PostgreSQL에서 운영 체제 디스크의 캐시 메모리에서 페이지를 관리하는 기능이 포함되어 있습니다. 자세한 내용은 PGFincore 전용 문서를 참조하십시오.

PG_FREESPACEMAP

이 확장자는 여유 공간 맵 (FSM, 여유 공간지도)을 검사합니다. 자세한 내용은 PostgreSQL 문서의 PG_FREESPACEMAP 섹션을 참조하십시오.

pg_hint_plan

인스턴스 에서이 확장자 사용을 시작하려면 CloudsQL 옵션을 정의하십시오.enable_pg_hint_plan on on . 옵션 구성에 대한 자세한 내용을 확인 하고이 확장자와 호환되는 옵션을 찾으려면 데이터베이스 옵션 구성 페이지를 참조하십시오.

그렇지 않으면 CloudsqlsuperUser 역할 만있는 사용자의 경우로드 명령을 사용하여 세션 중에이 확장자를로드 할 수 있습니다.

PG_PARTMAN

이 확장자는 시간과 시리즈를 기반으로 테이블 세트를 만들고 관리 할 수 있습니다.

클라우드 SQL 에서이 확장은 파티션의 자동 유지 보수를위한 백그라운드에 계산 노드가 포함되지 않습니다. 대신, 예를 들어 클라우드 스케줄러를 사용하여 정기적으로 유지 관리 기능을 호출하여 유지 보수를 조정할 수 있습니다.

pg_proctab

PG_TOP 유틸리티를 활성화하기 위해 PG_PROCTAB 확장을 사용하는 단계는 다음과 같습니다

- PSQL 도구에서 PG_PROCTAB의 Create Extension 명령을 실행하십시오.

- pg_top을 다운로드하고 실행하십시오.

- PostgreSQL의 SQL 클라우드 인스턴스에 연결하면 -R 옵션을 추가하여 원격 데이터베이스에 연결하고 메트릭스를 얻을 수 있습니다.

결과에 포함 된 인스턴스 척도의 다음 메트릭에는 신체의 다른 에이전트 및 서비스가 포함됩니다

- 중간 부하

- 프로세서 상태 (% 사용자, NICE, 시스템, 비활성 및 IOWAIT)

- 메모리 (중고, 무료 및 채팅)

pg_repack

이 확장으로는 테이블 및 인덱스에서 부피가 큰 데이터를 삭제할 수 있습니다. 이 확장자를 사용하여 온라인 클러스터를 만들 수 있습니다 (클러스터 인덱스별로 테이블을 분류). 자세한 내용은 PG_REPACK 전용 문서를 참조하십시오. 또한 SQL Cloud 에서이 확장을 사용하려면 사용자에게 권한을 추가하려면 특별한 절차가 필요합니다.

사용자가 cloudsqlsuperuser 역할이없는 경우 확장을 사용하고 싶다면 Cloudsqlsuperuseruse의 권리를 부여해야합니다 . 자세한 내용은 슈퍼 사용자 권리에 필요한 조건을 참조하십시오. 다음 예제는 보조금 명령을 사용하여 필요한 권리를 추가합니다.

권리 추가의 예

예를 들어, CSUPER1은 CloudsqlSuperUser에 해당하고 TestDB 사용자는 TestUser에 속하는 데이터베이스입니다 . testdb에서 pg_repack 확장을 만들려면 처음에는 다음 명령을 실행합니다

-

Cloudsqlsuperuseruse 사용자로 TestDB에 연결하십시오

psql -u csuper1 -d testdb; CSUPER1에 테스트를 보조금; Extension PG_REPACK 작성; pg_repack -h -d testdb -u csuper1 -k -t t1 CSUPER1의 철거 시험관;

pg_repack 명령은 다음 오류로 실패 할 수 있습니다

“오류 : 쿼리 실패 : SSL SYSCALL 오류 : EOF 감지”

이 오류가 발생하면 TCP KeepAlive 메시지의 작은 값을 정의한 다음 PG_REPACK 명령을 실행하십시오 . 자세한 내용은 연결이 만료되기 전에 마감일을 참조하십시오 (Compute Engine에서).

Pgtt

인스턴스 에서이 확장자 사용을 시작하려면 PGTT 옵션을 정의하십시오.활성화 . 표시기 설정에 대한 자세한 내용을 확인 하고이 확장자와 호환되는 표시기를 찾으려면 페이지 구성 데이터베이스 표시기를 참조하십시오.

pg_visibility

테이블 페이지에서 가시성 카드 (VM, 가시성 맵) 및 가시성 정보를 검사 할 수 있습니다. 자세한 내용은 PostgreSQL 문서의 PG_Visibility 섹션을 참조하십시오.

PL/프록시

이 확장은 PostgreSQL 데이터베이스 간의 원격 절차 호출을 승인하는 절차 언어 관리자이며 선택적 세분화.

자세한 내용은 PL/프록시 문서를 참조하십시오.

연결하려면 대상 인스턴스가 연결 본문과 동일한 VPC 네트워크에 있어야합니다. Google Cloud 콘솔에서는 버튼을 선택할 수 없습니다 SSL 연결 만 승인합니다 클러스터 인스턴스의 경우.

또한 동일한 인스턴스 내의 다른 데이터베이스에 연결하려면 “LocalHost”또는 127에서 호스트를 정의 할 수 없습니다.0.0.1 . Google Cloud Console에서 인스턴스에 표시된 IP 주소를 사용해야합니다.

이 문서의 Postgres_FDW 및 DBlink 섹션도 참조하십시오.

Postgresql_anonymizer

인스턴스 에서이 확장자 사용을 시작하려면 CloudsQL 옵션을 정의하십시오.enable_anon on . 표시기 설정에 대한 자세한 내용을 확인 하고이 확장자와 호환되는 표시기를 찾으려면 페이지 구성 데이터베이스 표시기를 참조하십시오.

postgres_fdw

이 확장으로는 다른 PostgreSQL 데이터베이스의 테이블을 현재 데이터베이스의 “외부”테이블로 노출시킬 수 있습니다. 이 테이블은 마치 로컬 테이블 인 것처럼 사용할 수 있습니다. 자세한 내용은 PostgresQL 문서의 Postgres_FDW 섹션을 참조하십시오.

이 확장은 동일한 VPC 네트워크 내에서 개인 IP 연결을 갖춘 두 개의 SQL 클라우드 인스턴스 또는 동일한 인스턴스 내에서 교차하는 데이터베이스 용으로 작동합니다.

또한 동일한 인스턴스 내의 다른 데이터베이스에 연결하려면 “LocalHost”또는 127에서 호스트를 정의 할 수 없습니다.0.0.1 . Google Cloud Console에서 인스턴스에 표시된 IP 주소를 사용해야합니다.

또한 Google Cloud Console에서는 버튼을 선택할 수 없습니다 SSL 연결 만 승인합니다 외국 데이터를 저장하는 클러스터 본문의 경우. CloudsqlsuperUser 사용자만이 외국 데이터 포장지를 소유 할 수 있습니다. postgres_fdw.

또한이 문서의 PL/프록시 및 DBLINK 섹션을 참조하십시오.

Postgresql-hll

이 확장자는 새로운 유형의 데이터 인 HLL을 소개합니다. 자세한 내용은 Postgresql-Hll 전용 문서를 참조하십시오.

논평

달리 명시되지 않는 한,이 페이지의 내용은 Creative Commons 할당 4 라이센스에 의해 관리됩니다.0 및 코드 샘플은 Apache 2 라이센스에 의해 관리됩니다.0. 자세한 내용은 Google 개발자 사이트의 규칙을 참조하십시오. Java는 Oracle 및/또는 계열사의 등록 상표입니다.

2023/09/05 (UTC)의 마지막 업데이트.

Google Bard는 이제 Gmail, Docs, Maps에 연결할 수 있습니다 : 작동 방식

대화 에이전트는 이제 다른 Google 도구의 정보를 결합하고 소스 확인 시스템을 통합 할 수 있습니다.

José Billon / 2023 년 9 월 19 일 오후 4시 31 분에 출판되었습니다

9 월 19 일 화요일에 게시 된 게시물 블로그에서 Google은 챗봇 Google Bard에 대한 신제품을 발표합니다. 7 월 13 일 이후로 업데이트되지 않은 Chatgpt 경쟁자는 다른 Google 제품에 연결할 수있는 확장 기능과 소스를 확인할 수있는 옵션이 있습니다. Palm 2 모델의 업데이트를 따르는 이러한 추가 사항은 영어 용도에만 액세스 할 수 있습니다.

Google Bard의 확장

Google Bard 확장은 이제 사용자를 허용합니다 “Google 도구에서 관련 정보를 찾고 표시”, Gmail, Docs, Drive, Google Maps, YouTube 또는 Google 호텔과 마찬가지로. 구체적으로 Bard는 각 서비스 내에서 정보를 찾고이를 결합하여 적응 된 응답을 제공 할 수 있습니다.

예를 들어, Grand Canyon (많은 탭을 차지하는 프로젝트)으로의 여행을 계획하는 경우 이제 Bard에게 Gmail에서 모든 사람에게 적합한 날짜를 추출하여 항공편 및 호텔에서 실시간으로 정보를 참조하십시오. 한 번의 대화에서 Google지도의 공항 경로를 얻으십시오.

또한 Google은 개인 정보를 보호하기 위해 수행합니다. Google Workspace의 확장자는 Gmail, Docs 및 Drive의 대상 광고 또는 모델 교육에서 컨텐츠를 사용하지 않습니다.

Google Bard는 답변을 확인합니다

인터페이스에서 Google Bard는 항상 실험 단계에 있음을 나타냅니다. 실제로 출시되었을 때 챗봇은 Power를 발표했습니다 “때때로 잘못되기”, 시험 중에 확인할 수 있었던 것. 전송하는 정보의 진실성을 사용자에게 보장하기 위해 AI는 이제 기능을 통합합니다 이중 점검, 응답에서 전송 된 정보와 관련된 일치하고 모순적인 출처에 액세스 할 수있는 가능성을 제공합니다.

구체적으로 버튼을 누르면 답변 (Google 로고), 챗봇은 웹에 답을 확증하기 위해 콘텐츠가 있는지 평가합니다. 그린으로 강조된 문장은 지원 출처를 제공하는 반면, 오렌지로 강조된 문장은 다양한 출처를 제공합니다.

Chrome의 확장자는 암호를 명확하게 복구 할 수 있습니다 !

간단한 Google Chrome 확장에서 많은 인기있는 사이트에서 입력 한 암호를 확인하여 복구 할 수 있습니다. 보안 연구원들은 보고서에서 이러한 약점을 강조했습니다. 체크인을합시다.

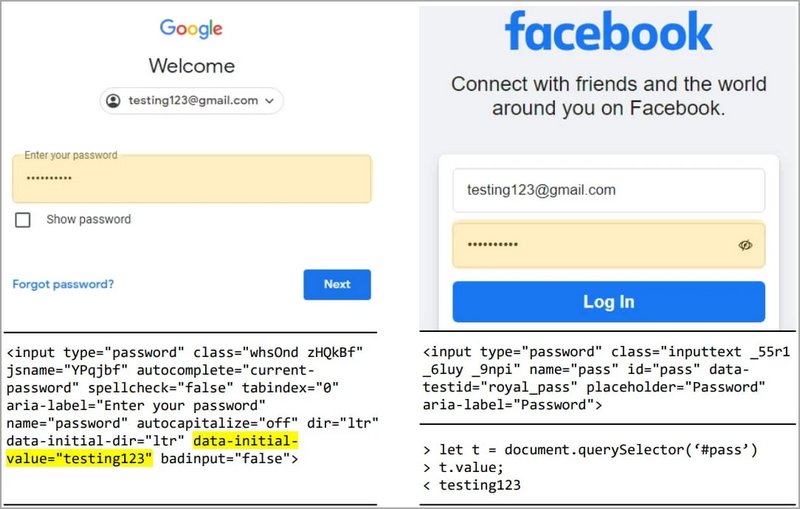

위스콘신-매디슨 대학교 (University of Wisconsin-Madison)의 연구원 팀은 브라우저 내에 웹 스토어 크롬에서 설치된 합법적 인 확장이 민감한 정보를 훔칠 수 있음을 보여주는 새로운 기술 보고서를 게시했습니다. 그만큼 최소한의 특권의 원칙 인기를 포함하여 많은 확장자에서 개발자가 적용하지 않으면웹 사이트 양식에 입력 한 정보에 액세스하십시오. 이것은 확장을 허용 할 수 있습니다 사용자의 사용자 식별자 및 비밀번호를 확인하십시오.

실제로 연구자들은이 문제가 개발자가 확장을한다는 사실과 관련이 있다고 설명합니다 DOM 트리에 대한 무제한 액세스 사이트. 모든 사이트에서 동작이 동일하지 않더라도 특정 형태의, 입력 된 데이터는 소스 코드에 표시됩니다 확장은 그것들을 복구 할 수 있습니다. 여기에 사실이 추가됩니다 연장은 DOM API를 남용 할 수 있습니다 사용자가 입력 할 때 입력 한 정보를 직접 추출하려면.

추가 안전 계층을 제공하기 위해 대부분의 브라우저는 사용합니다 Google Chrome에 소개 된 Manifest V3 프로토콜 확장이 특정 조치를 수행하는 것을 방지합니다. 그러나 그것은입니다 콘텐츠 스크립트에 대해 불충분하고 비효율적입니다.

따라서 GPT를 기반으로 조수로 자신을 제시하는 개발자가 개발 한 확장은 페이지의 HTML 소스 코드, CSS 비콘 및 자바 스크립트 요소를 남용하여 민감한 정보 복구. 이 연장에는 악의적 인 코드가 포함되어 있지 않습니다 매니페스트 v3을 준수합니다 외부 소스에서 코드를로드하지 않기 때문입니다. 따라서 Google의 승인을 받았으며 Chrome 웹 스토어에서 온라인으로 배치되었습니다.

가장 인기있는 사이트는 취약합니다

연구원들이 수행 한 테스트에 따르면, 상위 10,000 개의 세계 사이트의 대다수는 취약합니다. 약 1,100 개의 사이트가 HTML Dom의 명확한 텍스트 형식으로 사용자 비밀번호를 저장. 또한 7,300 개의 사이트가 DOM API 액세스를 통한 데이터 추출에 취약합니다.

이 약점은 다른 브라우저가 Chromium base를 사용하기 때문에 Google 크롬에도 영향을 미칩니다.

여기 몇 가지 예가 있어요 : Gmail.com, Facebook.com, cloudflare.com, 아마존.com.

동시에, 웹 스토어 크롬의 약 17,300 확장 (예 : 12.5 %)이 민감한 정보를 추출하는 데 필요한 승인이 있습니다. 이것은 그 이후로 더 혼란 스럽습니다 190 개의 확장 (일부 다운로드가 10 만 개가 넘는 일부)은 이미이 정보를 변수에 저장. 특정 확장이 이미이 보안 문제를 악용한다는 것을 암시합니다.

이 기사를 공유하십시오

- ← 유럽에서 이전, Microsoft 365 구독은 Microsoft 팀의 유무에 관계없이 판매됩니다

- Microsoft는 여전히 Windows 11 버전 21 : 2 : 2 AM 아래에있는 기계의 업그레이드를 강제로 강요합니다 →

플로리안 번넬

IT 커넥트 및 Microsoft MVP의 공동 창립자 인 시스템 및 네트워크 엔지니어 “클라우드 및 데이터 센터 관리”. 내 기사를 통해 내 경험과 발견을 공유하고 싶습니다. Microsoft 솔루션 및 스크립팅을위한 특정 매력을 가진 일반 주의자. 좋은 독서.

Florian에는 4966 개의 게시물과 계산이 있습니다.Florian의 모든 게시물을 참조하십시오